Democrazia in pericolo: Il Progetto della "Sicurezza Cognitiva" per la censura e lavaggio di cervelli globali

La traduzione dell'articolo inchiesta di celebri giornalisti statunitensi che hanno rivelato al mondo la stoiria di Twitter Files sulla censura del social a favore dello Stato

WHO CREATED putin? ENG / ITA / RUS: Who helped, lobbied, collaborated, still helping, still collaborating and still sponsoring chekist regime?

Russian Opposition: Who, What and How ENG/ ITA/ RUS: The History of Protests, Soviet Dissidents and Opposition Leaders.

Russian Government vs. Russian people ENG/ ITA/ RUS: 35+ texts: articles, songs, speeches, WikiLeaks, Video

KGBistan: Who, What and How ENG/ ITA/ RUS: What do you know about regime in Russia?

Why did the Liberal Democratic West choose putin? Transnational mafia of ruling elites and project "putinism" ENG/ ITA/ RUS: Who, when, for how much and how often: how the Western establishment raised the chekist junta, enriched itself with stolen resources

#Censura & Propaganda

Who created putin? 2002 - Alexander Litvinenko's letter to The Washington Post - Eng/ Rus/ Ita

WHO CREATED putin? ENG / ITA / RUS: Who helped, lobbied, collaborated, still helping, still collaborating and still sponsoring chekist regime? - List of 70+ articles from different authors, newspapers, countries Russian Opposition: Who, What and How

Kremlin vs. Opposition: 2017 - Pressioni sui giornalisti svizzeri per la “giusta immagine” delle proteste in Russia

WHO CREATED putin? ENG / ITA / RUS: Who helped, lobbied, collaborated, still helping, still collaborating and still sponsoring chekist regime? Russian Opposition: Who, What and How ENG/ ITA/ RUS: The History of Protests, Soviet Dissidents and Opposition Leaders.

ANO Dialog: Come funziona la macchina Statale della propaganda e della manipolazione online

WHO CREATED putin? ENG / ITA / RUS: Who helped, lobbied, collaborated, still helping, still collaborating and still sponsoring chekist regime? - List of 40+ articles from different authors, newspapers, countries Russian Opposition: Who, What and How

Julian Assange, ineguale davanti alla legge

Anna Politkovskaya: La folla di intellettuali sotto la bandiera delle guerre che vanno di moda Yuri Shchekochikhin: "Ho imparato a non ingannare nessuno e a temere nulla" WikiLeaks e Russia. L'intervista con Julian Assange Diritti umani: la vita, la libertà e la ricerca della felicità

Di seguito la traduzione integrale dell’articolo:

| Michael Shellenberger, Alex Gutentag, Matt Taibbi | PUBLIC | 28.11.2023 |

ЧИТАТЬ НА РУССКОМ ЯЗЫКЕ - Лига разведки киберугроз: глобальная цензура в Великобритании и США

File CTIL n. 1: Appaltatori militari statunitensi e britannici hanno creato un vasto piano per la censura globale nel 2018, mostrano nuovi documenti

Whistleblower mette a disposizione del PUBLIC e del RACKET nuovi documenti che mostrano la nascita del Industrial Censorship Complex in reazione alla Brexit e all'elezione di Trump nel 2016

Un informatore si è fatto avanti con una nuova serie esplosiva di documenti, rivaleggiando o superando Twitter Files e Facebook Files in termini di dimensioni e importanza. Descrivono le attività di un gruppo “anti-disinformazione” chiamato Cyber Threat Intelligence League, o CTIL, che iniziò ufficialmente come progetto volontario di data scientist e veterani della difesa e dell’intelligence, ma le cui tattiche nel tempo sembrano essere state assorbite da molteplici organizzazioni ufficiali progetti, compresi quelli del Dipartimento per la Sicurezza Nazionale (DHS). I documenti della CTI League offrono le risposte al collegamento mancante a domande chiave non affrontate nei file Twitter e Facebook. Insieme, offrono un quadro completo della nascita del settore “anti-disinformazione”, o di quello che abbiamo chiamato il Complesso Industriale della Censura.

I documenti dell'informatore descrivono tutto, dalla genesi dei moderni programmi di censura digitale al ruolo delle forze armate e delle agenzie di intelligence, alle partnership con organizzazioni della società civile e media commerciali, fino all'uso di account fantoccio e altre tecniche offensive.

"Chiudi a chiave la tua merda", spiega un documento sulla creazione del "tuo travestimento da spia".

Un altro spiega che mentre tali attività all'estero sono "tipicamente" svolte da "CIA, NSA e Dipartimento della Difesa", gli sforzi di censura "contro gli americani" devono essere condotti utilizzando partner privati perché il governo non ha "l'autorità legale".

"L’informatore sostiene che una leader della CTI League, una “ex” analista dell’intelligence britannica, era “nella stanza” della Casa Bianca di Obama nel 2017 quando ricevette istruzioni per creare un progetto di contro-disinformazione per fermare una “ripetizione del 2016”.

Nell'ultimo anno, il pubblico, il racket, gli investigatori del Congresso e altri hanno documentato l'ascesa del Censorship Industrial Complex, una rete di oltre 100 agenzie governative e organizzazioni non governative che lavorano insieme per sollecitare la censura da parte delle piattaforme di social media e diffondere propaganda su individui sfavoriti. , argomenti e intere narrazioni.

La Cybersecurity and Information Security Agency (CISA) del Dipartimento americano per la sicurezza interna è stata il centro di gravità di gran parte della censura, con la National Science Foundation che finanzia lo sviluppo di strumenti di censura e disinformazione e altre agenzie governative federali che svolgono un ruolo di supporto.

Le e-mail delle ONG CISA e dei partner dei social media mostrano che CISA ha creato l’Election Integrity Partnership (EIP) nel 2020, che ha coinvolto lo Stanford Internet Observatory (SIO) e altri appaltatori del governo statunitense. L’EIP e il suo successore, il Virality Project (VP), hanno esortato Twitter, Facebook e altre piattaforme a censurare i post sui social media sia dei cittadini comuni che dei funzionari eletti.

Nonostante le prove schiaccianti della censura sponsorizzata dal governo, non era ancora stato determinato da dove provenisse l’idea di tale censura di massa. Nel 2018, un funzionario della SIO ed ex membro della CIA, Renee DiResta, ha fatto notizia a livello nazionale prima e dopo aver testimoniato al Senato degli Stati Uniti sull’interferenza del governo russo nelle elezioni del 2016.

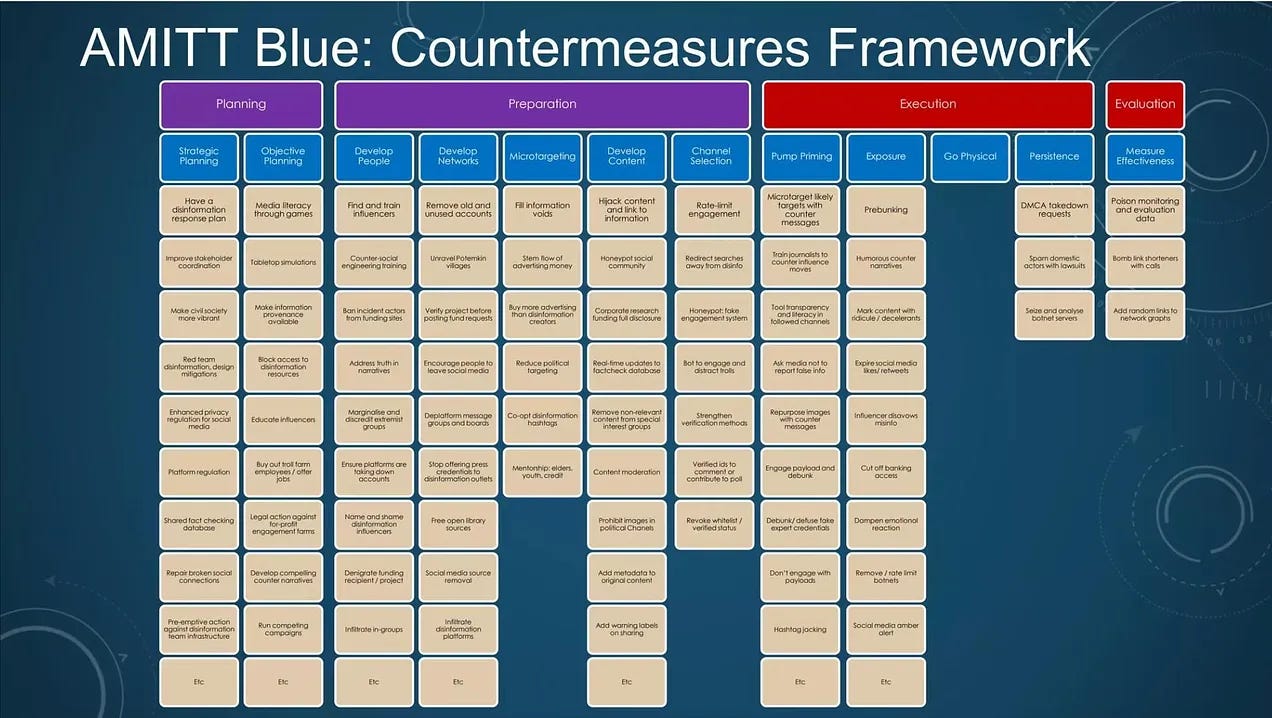

Ma cosa è successo tra il 2018 e la primavera 2020? L’anno 2019 è stato fino ad oggi un buco nero nella ricerca del Complesso Industriale della Censura. Quando uno di noi, Michael, ha testimoniato alla Camera dei Rappresentanti degli Stati Uniti riguardo al complesso industriale di censura nel marzo di quest'anno, l'intero anno mancava dalla sua cronologia.

Una data di inizio anticipata per il complesso industriale della censura

Ora, una grande quantità di nuovi documenti, inclusi documenti strategici, video di formazione, presentazioni e messaggi interni, rivelano che, nel 2019, gli appaltatori militari e di intelligence degli Stati Uniti e del Regno Unito guidati da un’ex ricercatrice della difesa britannica, Sara-Jayne “SJ” Terp, ha sviluppato un quadro di censura radicale. Questi appaltatori hanno co-diretto CTIL, che ha collaborato con CISA nella primavera del 2020.

In verità, la costruzione del Complesso Industriale della Censura è iniziata ancora prima, nel 2018.

I messaggi interni di CTIL Slack mostrano che Terp, i suoi colleghi e funzionari del DHS e Facebook lavorano tutti a stretto contatto nel processo di censura.

Il quadro CTIL e il modello pubblico-privato sono il seme di ciò che sia gli Stati Uniti che il Regno Unito metterebbero in atto nel 2020 e nel 2021, compreso il mascheramento della censura all’interno delle istituzioni di sicurezza informatica e i programmi di lotta alla disinformazione; una forte attenzione a fermare le narrazioni sfavorevoli, non solo i fatti sbagliati; e fare pressioni sulle piattaforme di social media affinché rimuovano informazioni o intraprendano altre azioni per impedire che i contenuti diventino virali.

Nella primavera del 2020, CTIL ha iniziato a monitorare e segnalare contenuti sfavorevoli sui social media, come narrazioni anti-lockdown come “tutti i lavori sono essenziali”, “non resteremo a casa” e “apri l’America adesso”. CTIL ha creato un canale delle forze dell'ordine per segnalare contenuti come parte di questi sforzi. L'organizzazione ha anche condotto ricerche sulle persone che pubblicavano hashtag anti-blocco come #freeCA e ha tenuto un foglio di calcolo con i dettagli delle loro biografie su Twitter. Il gruppo ha anche discusso della richiesta di “rimozione” e della segnalazione dei domini dei siti web ai registrar.

L’approccio del CTIL alla “disinformazione” è andato ben oltre la censura. I documenti mostrano che il gruppo si è impegnato in operazioni offensive per influenzare l’opinione pubblica, discutendo modi per promuovere la “contro-messaggistica”, cooptare hashtag, diluire messaggi sfavorevoli, creare account di burattini e infiltrarsi in gruppi privati solo su invito.

In un elenco suggerito di domande del sondaggio, CTIL ha proposto di chiedere ai membri o ai potenziali membri: "Hai lavorato in precedenza con operazioni di influenza (ad esempio disinformazione, incitamento all'odio, altri danni digitali, ecc.)?" L’indagine ha poi chiesto se queste operazioni di influenza includessero “misure attive” e “psyops”.

Questi documenti ci sono pervenuti tramite un informatore altamente credibile. Siamo stati in grado di verificare in modo indipendente la loro legittimità attraverso un ampio controllo incrociato delle informazioni con fonti disponibili al pubblico. L'informatore ha affermato di essere stato reclutato per partecipare al CTIL attraverso riunioni mensili sulla sicurezza informatica ospitate dal DHS.

L'FBI ha rifiutato di commentare. La CISA non ha risposto alla nostra richiesta di commento.

E anche Terp e gli altri leader chiave del CTIL non hanno risposto alle nostre richieste di commento. Ma una persona coinvolta, Bonnie Smalley, ha risposto su LinkedIn, dicendo: “tutto quello che posso commentare è che mi sono iscritta alla CTI League che non è affiliata ad alcuna organizzazione governativa perché volevo combattere l’assurdità dell’iniezione di candeggina online durante il covid…. però posso assicurarti che non abbiamo avuto nulla a che fare con il governo.”

Eppure i documenti suggeriscono che i dipendenti pubblici fossero membri iscritti al CTIL. Una persona che ha lavorato per il DHS, Justin Frappier, è stata estremamente attiva nel CTIL, partecipando a riunioni regolari e conducendo corsi di formazione.

[foto articolo originale]

L’obiettivo finale della CTIL, ha affermato l’informatore, “era quello di entrare a far parte del governo federale. Nei nostri incontri settimanali, hanno chiarito che stavano costruendo queste organizzazioni all’interno del governo federale e, se costruissi la prima iterazione, potremmo assicurarti un lavoro”.

Il piano di Terp, che ha condiviso nelle presentazioni ai gruppi di sicurezza informatica e sicurezza informatica nel 2019, era quello di creare “comunità Misinfosec” che includessero il governo.

Sia i registri pubblici che i documenti della denunciante suggeriscono che abbia raggiunto questo obiettivo. Nell'aprile 2020, Chris Krebs, allora direttore del CISA, ha annunciato su Twitter e in diversi articoli che CISA stava collaborando con CTIL. “È davvero uno scambio di informazioni”, ha detto Krebs.

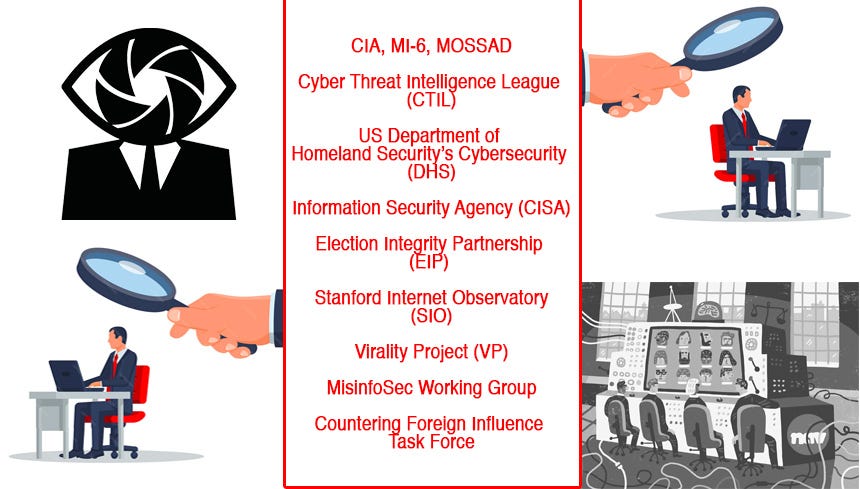

I documenti mostrano anche che Terp e i suoi colleghi, attraverso un gruppo chiamato MisinfoSec Working Group, che includeva DiResta, hanno creato una strategia di censura, influenza e anti-disinformazione chiamata Adversarial Misinformation and Influence Tactics and Techniques (AMITT).

Hanno scritto AMITT adattando un quadro di sicurezza informatica sviluppato da MITRE, un importante appaltatore della difesa e dell’intelligence che ha un budget annuale compreso tra 1 e 2 miliardi di dollari in finanziamenti governativi. Terp ha successivamente utilizzato AMITT per sviluppare il quadro DISARM, che l’Organizzazione Mondiale della Sanità ha poi impiegato per “contrastare le campagne anti-vaccinazione in tutta Europa”.

Una componente chiave del lavoro di Terp attraverso CTIL, MisinfoSec e AMITT è stata quella di inserire il concetto di “sicurezza cognitiva” nei campi della sicurezza informatica e della sicurezza delle informazioni.

La somma totale dei documenti è un chiaro quadro di uno sforzo altamente coordinato e sofisticato da parte dei governi degli Stati Uniti e del Regno Unito per costruire uno sforzo di censura nazionale e influenzare operazioni simili a quelle utilizzate in paesi stranieri.

Ad un certo punto, Terp ha fatto apertamente riferimento al suo lavoro “in background” su questioni relative ai social media legate alla Primavera Araba. Un'altra volta, ha detto l'informatrice, ha espresso la sua apparente sorpresa per il fatto che avrebbe mai usato tali tattiche, sviluppate per cittadini stranieri, contro cittadini americani. Secondo l’informatore, circa 12-20 persone attive coinvolte nel CTIL lavoravano presso l’FBI o la CISA.

"Per un po', hanno avuto i sigilli delle loro agenzie - FBI, CISA, qualunque cosa - accanto al tuo nome", sul servizio di messaggistica Slack, ha detto l'informatore. Terp "aveva un badge CISA che ad un certo punto è andato via", ha detto l'informatore.

Le ambizioni dei pionieri del 2020 del Complesso Industriale della Censura sono andate ben oltre la semplice sollecitazione di Twitter ad applicare un’etichetta di avvertimento sui Tweet o a inserire gli individui nelle liste nere.

Il quadro AMITT prevede lo screditamento degli individui come prerequisito necessario per chiedere la censura nei loro confronti. Richiede la formazione degli influencer per diffondere messaggi. E richiede di convincere le banche a tagliare i servizi finanziari alle persone che organizzano manifestazioni o eventi.

La cronologia del lavoro della CISA con CTIL che ha portato al suo lavoro con EIP e VP suggerisce fortemente che il modello per le operazioni di censura pubblico-privato potrebbe aver avuto origine da un quadro originariamente creato da appaltatori militari. Inoltre, le tecniche e i materiali delineati da CTIL somigliano molto ai materiali successivamente creati dalla Task Force di contrasto all’intelligence straniera della CISA e dal team Mis-, Dis- e Maliformation.

Nei prossimi giorni e settimane intendiamo presentare questi documenti agli investigatori del Congresso e renderemo pubblici tutti i documenti possibili, proteggendo allo stesso tempo l'identità dell'informatore e di altri individui che non sono alti dirigenti o personaggi pubblici.

Ma per ora, dobbiamo dare uno sguardo più da vicino a ciò che è accaduto nel 2018 e al 2019, che ha portato alla creazione di CTIL, nonché al ruolo chiave di questo gruppo nella formazione e nella crescita del Complesso Industriale della Censura.

“Volontari” ed “Ex” Agenti governativi

Bloomberg, Washington Post e altri hanno pubblicato storie credulone nella primavera del 2020 sostenendo che la CTI League era semplicemente un gruppo di esperti volontari di sicurezza informatica. I suoi fondatori furono: un “ex” funzionario dell’intelligence israeliana, Ohad Zaidenberg; un "responsabile della sicurezza" di Microsoft, Nate Warfield; e il capo delle operazioni di sicurezza di DEF CON, una convention di hacker, Marc Rogers.

Gli articoli affermavano che questi professionisti altamente qualificati del crimine informatico avevano deciso di aiutare ospedali miliardari, nel proprio tempo libero e senza retribuzione, per motivi strettamente altruistici. In un solo mese, da metà marzo a metà aprile, il CTIL, apparentemente composto da soli volontari, è cresciuto fino a raggiungere “1.400 membri controllati in 76 paesi in 45 settori diversi”, e ha “contribuito a rimuovere legalmente 2.833 risorse criminali informatiche su Internet, di cui 17 progettati per impersonare organizzazioni governative, le Nazioni Unite e l'Organizzazione mondiale della sanità" e avevano "identificato più di 2.000 vulnerabilità nelle istituzioni sanitarie in più di 80 paesi".

In ogni occasione gli uomini sottolineavano di essere semplicemente volontari motivati dall'altruismo. "Sapevo che dovevo fare qualcosa per aiutare", ha detto Zaidenberg. "C'è un forte desiderio di fare del bene nella comunità", ha detto Rogers durante un webinar dell'Aspen Institute.

Eppure un obiettivo chiaro dei leader del CTIL era quello di creare sostegno alla censura tra le istituzioni di sicurezza nazionale e di sicurezza informatica. A tal fine, hanno cercato di promuovere l’idea di “sicurezza cognitiva” come motivazione per il coinvolgimento del governo nelle attività di censura.

“La sicurezza cognitiva è ciò che vuoi avere”, ha affermato Terp in un podcast del 2019. “Vuoi proteggere quello strato cognitivo. Fondamentalmente si tratta di inquinamento. La disinformazione, la malinformazione, è una forma di inquinamento attraverso Internet”.

Terp e Pablo Breuer, un altro leader della CTIL, come Zaidenberg, avevano un passato nell'esercito ed erano ex appaltatori militari. Entrambi hanno lavorato per SOFWERX, “un progetto di collaborazione tra il Comando delle Forze Speciali degli Stati Uniti e il Doolittle Institute”. Quest'ultimo trasferisce la tecnologia dell'Aeronautica Militare, attraverso l'Air Force Resource Lab, al settore privato.

[foto articolo originale]

Secondo la biografia di Terp sul sito web di una società di consulenza da lei creata con Breuer, “Ha insegnato scienza dei dati alla Columbia University, è stata CTO del team big data delle Nazioni Unite, ha progettato algoritmi di apprendimento automatico e sistemi di veicoli senza pilota presso il Ministero della Difesa del Regno Unito”.

Breuer è un ex comandante della Marina americana. Secondo la sua biografia, era "direttore militare del Comando delle operazioni speciali degli Stati Uniti Donovan Group e consigliere militare senior e ufficiale per l'innovazione di SOFWERX, della National Security Agency e del Cyber Command degli Stati Uniti, oltre ad essere il direttore del C4 presso il Comando centrale delle forze navali degli Stati Uniti".Breuer è elencato come membro della Marina durante la creazione di CTIL sulla sua pagina LinkedIn.

Nel giugno 2018, Terp ha partecipato a un'esercitazione militare di dieci giorni organizzata dal Comando delle operazioni speciali degli Stati Uniti, durante la quale afferma di aver incontrato per la prima volta Breuer e di aver discusso delle moderne campagne di disinformazione sui social media.

Wired ha riassunto le conclusioni tratte dal loro incontro: “La disinformazione, si sono resi conto, potrebbe essere trattata allo stesso modo: come un problema di sicurezza informatica”. E così hanno creato CogSec con David Perlman e un altro collega, Thaddeus Grugq, alla guida.

Nel 2019, Terp ha co-presieduto il gruppo di lavoro Misinfosec all'interno di CogSec. Breuer ha ammesso in un podcast che il suo obiettivo era quello di portare le tattiche militari da utilizzare sulle piattaforme di social media negli Stati Uniti. “Indosso due cappelli”, ha spiegato.

"Il direttore militare del Gruppo Donovan e uno dei due ufficiali dell'innovazione presso Sofwerx, un'organizzazione no-profit 501c3 completamente non classificata finanziata dal Comando delle operazioni speciali degli Stati Uniti."

Breuer ha continuato descrivendo come pensavano di aggirare il Primo Emendamento. Il suo lavoro con Terp, ha spiegato, era un modo per riunire “partner non tradizionali in una stanza”, tra cui “forse qualcuno di una delle società di social media, forse alcuni operatori delle forze speciali e alcune persone del Dipartimento per la Sicurezza Interna… per parlare in un ambiente aperto e senza attribuzione, in modo non classificato, in modo da poter collaborare meglio, più liberamente e iniziare davvero a cambiare il modo in cui affrontiamo alcuni di questi problemi.”

Il rapporto Misinfosec sostiene una radicale censura governativa e la lotta alla disinformazione.

Durante i primi sei mesi del 2019, affermano gli autori, hanno analizzato “incidenti”, sviluppato un sistema di segnalazione e condiviso la loro visione di censura con “numerosi stati, trattati e ONG”. In ogni incidente menzionato, le vittime della disinformazione appartenevano alla sinistra politica e includevano Barack Obama, John Podesta, Hillary Clinton ed Emmanuel Macron.

Il rapporto era aperto sul fatto che la motivazione per la contro-disinformazione erano i due terremoti politici del 2016: la Brexit e l’elezione di Trump.

"Uno studio degli antecedenti di questi eventi ci porta alla realizzazione che c'è qualcosa che non va nel nostro panorama informativo", hanno scritto Terp e i suoi coautori. “I soliti utili idioti e quinti editorialisti – ora affiancati da robot automatizzati, cyborg e troll umani – sono impegnati a manipolare l’opinione pubblica, alimentando indignazione, seminando dubbi e intaccando la fiducia nelle nostre istituzioni. E ora sono i nostri cervelli ad essere hackerati”.

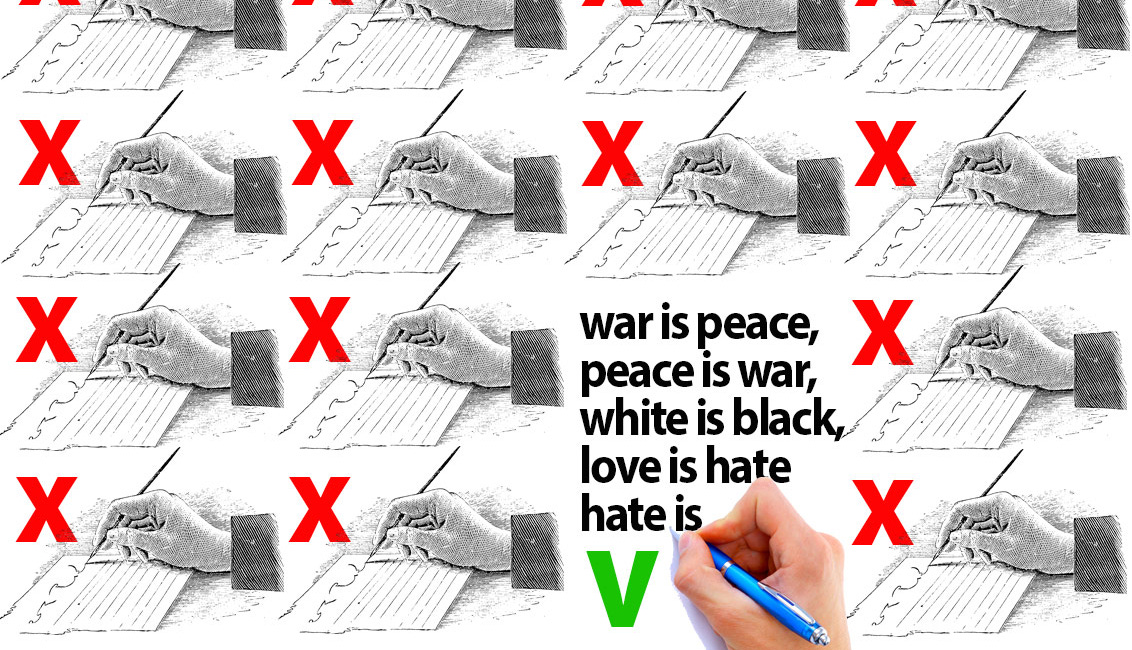

Il rapporto Misinfosec si è concentrato sulle informazioni che “cambiano le convinzioni” attraverso “narrazioni” e ha raccomandato un modo per contrastare la disinformazione attaccando collegamenti specifici in una “catena di uccisione” o catena di influenza dall’“incidente” di disinformazione prima che diventi una narrazione in piena regola.

Il rapporto lamenta il fatto che i governi e i media aziendali non hanno più il pieno controllo delle informazioni. “Per molto tempo la capacità di raggiungere il pubblico di massa è appartenuta allo Stato-nazione (ad esempio negli Stati Uniti tramite licenze di trasmissione tramite ABC, CBS e NBC). Ora, tuttavia, è stato consentito che il controllo degli strumenti informativi fosse devoluto alle grandi aziende tecnologiche che sono state beatamente compiacenti e complici nel facilitare l’accesso al pubblico per gli operatori dell’informazione a una frazione di quanto sarebbe costato loro con altri mezzi”.

Gli autori hanno sostenuto il coinvolgimento della polizia, dell’esercito e dell’intelligence nella censura, nelle nazioni Five Eyes, e hanno persino suggerito che l’Interpol dovrebbe essere coinvolta.

Il rapporto proponeva un piano per AMITT e per la collaborazione in materia di sicurezza, intelligence e forze dell'ordine e ne sosteneva l'attuazione immediata. “Non abbiamo bisogno, né possiamo permetterci, di aspettare 27 anni affinché il quadro AMITT (Adversarial Misinformation and Influence Tactics and Techniques) entri in uso”.

Gli autori hanno chiesto di collocare gli sforzi di censura all’interno della “sicurezza informatica”, pur riconoscendo che la “sicurezza della disinformazione” è completamente diversa dalla sicurezza informatica. Hanno scritto che il terzo pilastro de “L’ambiente informativo” dopo la sicurezza fisica e informatica dovrebbe essere “La dimensione cognitiva”.

Il rapporto ha segnalato la necessità di una sorta di pre-bunking per “inoculare preventivamente una popolazione vulnerabile contro la messaggistica”. Il rapporto sottolinea anche l’opportunità di utilizzare i Centri di condivisione e analisi delle informazioni (ISAC) finanziati dal DHS come sedi per orchestrare la censura pubblico-privata e sostiene che questi ISAC dovrebbero essere utilizzati per promuovere la fiducia nel governo.

È qui che vediamo l’idea dell’EIP e del VP: “Sebbene i social media non siano identificati come un settore critico, e quindi non si qualifichino per un ISAC, un ISAC disinformato potrebbe e dovrebbe fornire indicazioni e avvertimenti agli ISAC”.

Il punto di vista di Terp sulla “disinformazione” era apertamente politico. “La maggior parte della disinformazione è in realtà vera”, ha osservato Terp nel podcast del 2019, “ma è inserita nel contesto sbagliato”. Terp spiega in modo eloquente la strategia di utilizzo degli sforzi di “anti-disinformazione” per condurre operazioni di influenza. “Non stai cercando di convincere la gente a credere alle bugie per la maggior parte del tempo. La maggior parte delle volte, stai cercando di cambiare le loro convinzioni. E in effetti, in realtà, più in profondità di così, stai cercando di cambiare, di spostare le loro narrazioni interne... l'insieme di storie che sono la base della tua cultura. Quindi questa potrebbe essere la base della tua cultura come americano.”

In autunno, Terp e altri hanno cercato di promuovere il loro rapporto. Il podcast che Terp ha realizzato con Breuer nel 2019 è stato un esempio di questo impegno. Insieme Terp e Breuer hanno descritto il modello “pubblico-privato” di riciclaggio di censura che DHS, EIP e VP avrebbero poi abbracciato.

Breuer ha parlato liberamente, affermando apertamente che il controllo informativo e narrativo che aveva in mente era paragonabile a quello attuato dal governo cinese, reso solo più appetibile per gli americani.

“Se parli con il cittadino cinese medio, lui crede fermamente che il Great Firewall cinese non sia lì per la censura. Credono che sia lì perché il Partito Comunista Cinese vuole proteggere i cittadini e credono assolutamente che sia una buona cosa. Se il governo degli Stati Uniti provasse a vendere questa narrazione, perderemmo completamente la testa e diremmo: "No, no, questa è una violazione dei nostri diritti del Primo Emendamento". Quindi i messaggi in-group e out-group devono essere spesso diversi .”

“Hogwarts School of Misinformation”

"SJ ci ha definito la 'scuola di Hogwarts per la misinformazione e la disinformazione'", ha detto l'informatore. “Erano supereroi nella loro stessa storia. E in tal senso potresti ancora trovare fumetti sul sito CISA.”

CTIL, ha affermato l'informatore, “aveva bisogno di programmatori per separare le informazioni da Twitter, Facebook e YouTube. Per Twitter hanno creato il codice Python da raschiare.”

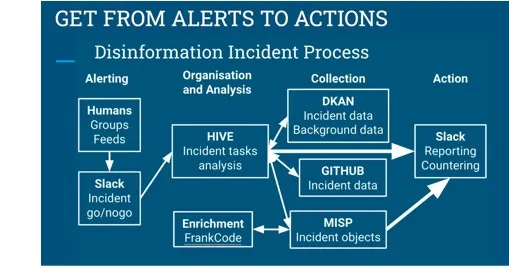

I documenti CTIL forniti dall’informatore illustrano esattamente come CTIL ha operato e monitorato gli “incidenti”, nonché ciò che considerava “disinformazione”.

Riguardo alla narrativa “non resteremo a casa”, i membri del CTIL hanno scritto: “Abbiamo abbastanza per chiedere che i gruppi e/o gli account vengano rimossi o come minimo segnalati e controllati?” e "Possiamo mettere tutti i troll sui loro sederi, altrimenti?" Hanno individuato i manifesti che invocavano proteste anti-lockdown come artefatti di disinformazione.

“Avremmo dovuto prevederlo”, hanno scritto riguardo alle proteste. “In conclusione: possiamo fermare la diffusione, abbiamo prove sufficienti per fermare i superdiffusori e ci sono altre cose che possiamo fare (ci sono contromessaggeri che possiamo segnalare, ecc.).”

CTIL ha anche lavorato al brainstorming di contromessaggi per cose come incoraggiare le persone a indossare maschere e ha discusso della costruzione di una rete di amplificazione. "La ripetizione è la verità", ha detto un membro del CTIL in un corso di formazione.

CTIL ha lavorato con altre figure e gruppi nel complesso industriale della censura. Gli appunti della riunione indicano che il team di Graphika ha valutato l’adozione di AMITT e che CTIL voleva consultare Di Resta su come far sì che le piattaforme rimuovano i contenuti più rapidamente.

Quando è stato chiesto se Terp o altri leader del CTIL avessero discusso della loro potenziale violazione del Primo Emendamento, l'informatore ha risposto: "Non l'hanno fatto... L'etica era che se riusciamo a farla franca, è legale, e non c'erano preoccupazioni per il Primo Emendamento perché abbiamo un “partenariato pubblico-privato”: questa è la parola che hanno usato per mascherare queste preoccupazioni. ‘I privati possono fare cose che i dipendenti pubblici non possono fare, e i dipendenti pubblici possono fornire la leadership e il coordinamento’”.

Nonostante la loro fiducia nella legalità delle loro attività, alcuni membri del CTIL potrebbero aver adottato misure estreme per mantenere segreta la propria identità.

Il manuale del gruppo consiglia di utilizzare telefoni prepagati, creare identità pseudonime e generare falsi volti di intelligenza artificiale utilizzando il sito web “Questa persona non esiste”.

Nel giugno 2020, afferma l’informatore, il gruppo segreto ha intrapreso azioni per nascondere ancora di più le proprie attività.

Un mese dopo, nel luglio 2020, il direttore della SIO, Alex Stamos, ha inviato un'e-mail a Kate Starbird del Center for an Informed Public dell'Università di Washington, scrivendo: "Stiamo lavorando su alcune idee per il monitoraggio elettorale con CISA e mi farebbe piacere il tuo feedback informale prima di partire". troppo avanti su questa strada. . . . [Le] cose che avrebbero dovuto essere assemblate un anno fa si stanno unendo rapidamente questa settimana.”

Quell’estate la CISA ha anche creato la Task Force per la lotta all’influenza straniera che ha misure che riflettono i metodi CTIL/AMITT e include una graphic novel “veramente falsa” che, secondo l’informatore, è stata lanciata per la prima volta all’interno di CTIL.

Il quadro “DISARM”, ispirato da AMITT, è stato formalmente adottato dall’Unione Europea e dagli Stati Uniti come parte di uno “standard comune per lo scambio di informazioni strutturate sulle minacce sulla manipolazione e interferenza di informazioni estere”.

Fino ad ora, i dettagli delle attività di CTIL hanno ricevuto poca attenzione, anche se il gruppo ha ricevuto pubblicità nel 2020. Nel settembre 2020, Wired ha pubblicato un articolo su CTIL che si legge come un comunicato stampa aziendale. L’articolo, come gli articoli di Bloomberg e Washington Post di quella primavera, accetta senza dubbio che il CTIL fosse veramente una rete “volontaria” di “ex” funzionari dell’intelligence di tutto il mondo.

Ma a differenza degli articoli di Bloomberg e Washington Post, Wired descrive anche il lavoro di “anti-disinformazione” di CTIL. Il giornalista di Wired non cita alcun critico delle attività del CTIL, ma suggerisce che alcuni potrebbero vedervi qualcosa di sbagliato. “Chiedo a lui [il co-fondatore di CTIL Marc Rogers] riguardo al concetto di considerare la disinformazione come una minaccia informatica. "Tutti questi cattivi attori stanno cercando di fare la stessa cosa, dice Rogers."

In altre parole, la connessione tra la prevenzione dei crimini informatici e la “lotta alla disinformazione” è sostanzialmente la stessa perché entrambe implicano la lotta a ciò che sia il DHS che la CTI League chiamano “attori dannosi”, che è sinonimo di “cattivi”.

“Come Terp, Rogers adotta un approccio olistico alla sicurezza informatica”, spiega l’articolo di Wired. “Prima di tutto c’è la sicurezza fisica, come il furto di dati da un computer a un’unità USB. Poi c’è ciò che generalmente chiamiamo sicurezza informatica: proteggere reti e dispositivi da intrusioni indesiderate. E infine, abbiamo quella che Rogers e Terp chiamano sicurezza cognitiva, che essenzialmente consiste nell’hacking delle persone, nell’utilizzo delle informazioni o, più spesso, della disinformazione”.

Sembra che CTIL abbia fatto pubblicità su se stessa nella primavera e nell’autunno del 2020 per lo stesso motivo per cui l’ha fatto l’EIP: per affermare in seguito che il suo lavoro era tutto allo scoperto e che chiunque ne suggerisse la riservatezza era impegnato in una teoria del complotto.

"L'Election Integrity Partnership ha sempre operato in modo aperto e trasparente", ha affermato l'EIP nell'ottobre 2022. "Abbiamo pubblicato numerosi post pubblici sul blog nel periodo precedente alle elezioni del 2020, ospitato webinar giornalieri immediatamente prima e dopo le elezioni e pubblicato i nostri risultati in un rapporto finale di 290 pagine e in numerose riviste accademiche sottoposte a revisione paritaria. Qualsiasi insinuazione che le informazioni sulle nostre operazioni o scoperte fossero segrete fino a questo punto è smentita dai due anni di contenuti pubblici gratuiti che abbiamo creato”.

Ma come hanno rivelato i messaggi interni, gran parte di ciò che l’EIP ha fatto era segreto, oltre che di parte, e richiedeva la censura da parte delle piattaforme di social media, contrariamente alle sue affermazioni.

EIP e VP, apparentemente, sono cessati, ma CTIL è apparentemente ancora attiva, in base alle pagine LinkedIn dei suoi membri.

Il mio lavoro di traduzione è un attivismo sociale pro-bono per la diffusione della conoscenza fondamentale per la democrazia e il sostegno dei diritti umani. Per dare un supporto al mio lavoro, contribuire per future traduzioni e fare le domande relative sul tema diventando Patron facendo una donazione https://www.patreon.com/freedomfiles. Grazie!

Leggere anche:

Imran Khan: "L'Occidente guadagna dalla corruzione"

WHO CREATED putin? ENG / ITA / RUS: Who helped, lobbied, collaborated, still helping, still collaborating and still sponsoring chekist regime? Russian Opposition: Who, What and How ENG/ ITA/ RUS: The History of Protests, Soviet Dissidents and Opposition Leaders.

Perché l'Occidente Liberal-Democratico aveva scelto putin? Mafia transnazionale e progetto "putinism"

WHO CREATED putin? ENG / ITA / RUS: Who helped, lobbied, collaborated, still helping, still collaborating and still sponsoring chekist regime? Russian Opposition: Who, What and How ENG/ ITA/ RUS: The History of Protests, Soviet Dissidents and Opposition Leaders.

Newsweek: L'accordo segreto tra CIA e Mosca per la guerra in Europa

WHO CREATED putin? ENG / ITA / RUS: Who helped, lobbied, collaborated, still helping, still collaborating and still sponsoring chekist regime? - List of 40+ articles from different authors, newspapers, countries Russian Opposition: Who, What and How

USA, Commissione Giudiziaria: FBI, Cremlino, servizi segreti ucraini e la censura del mondo

Leggere anche: Who created putin? Anni '90 - 2003 - UK, MI6, petrolieri e chekisti insieme a derubare povera gente in Siberia Cremlino e creazione del Komintern giovanile: Pupazzi per le Rivoluzioni L'opposizione r…

Nomenklatura vs. Cittadini: «Bolle di sapone» per il popolo

WHO CREATED putin? ENG / ITA / RUS: Who helped, lobbied, collaborated, still helping, still collaborating and still sponsoring chekist regime? Russian Opposition: Who, What and How ENG/ ITA/ RUS: The History of Protests, Soviet Dissidents and Opposition Leaders.

Kremlin vs. Opposition: Dicembre 2011 - Propaganda Statale contro gli attivisti della società civile

WHO CREATED putin? ENG / ITA / RUS: Who helped, lobbied, collaborated, still helping, still collaborating and still sponsoring chekist regime? Russian Opposition: Who, What and How ENG/ ITA/ RUS: The History of Protests, Soviet Dissidents and Opposition Leaders.

Kremlin vs. Opposition: Le pressioni di Mosca sui giornalisti di Altay

WHO CREATED putin? ENG / ITA / RUS: Who helped, lobbied, collaborated, still helping, still collaborating and still sponsoring chekist regime? - List of 40+ articles from different authors, newspapers, countries Russian Opposition: Who, What and How

Who lobbied putin? USA: 2012- Hillary Clinton approved faked elections - ENG/ ITA / RUS

WHO CREATED putin? ENG / ITA / RUS: Who helped, lobbied, collaborated, still helping, still collaborating and still sponsoring chekist regime? Russian Opposition: Who, What and How ENG/ ITA/ RUS: The History of Protests, Soviet Dissidents and Opposition Leaders.

Il caso Venediktov. Quando propagandisti e collaborazionisti non vogliono assumersi alcuna responsabilità

WHO CREATED putin? ENG / ITA / RUS: Who helped, lobbied, collaborated, still helping, still collaborating and still sponsoring chekist regime? - List of 70+ articles from different authors, newspapers, countries Russian Opposition: Who, What and How

Senza diritti a Gaza: l'erosione del diritto internazionale

WHO CREATED putin? ENG / ITA / RUS: Who helped, lobbied, collaborated, still helping, still collaborating and still sponsoring chekist regime? - List of 60+ articles from different authors, newspapers, countries

Who is helping putin? France: Macron, oligarchi-predatori e milioni rubati

WHO CREATED putin? ENG / ITA / RUS: Who helped, lobbied, collaborated, still helping, still collaborating and still sponsoring chekist regime? - List of 60+ articles from different authors, newspapers, coun…

Renaissaince dell'URSS! Macron vuole censura sui social e videosorveglianza per la sicurezza in Francia

WHO CREATED putin? ENG / ITA / RUS: Who helped, lobbied, collaborated, still helping, still collaborating and still sponsoring chekist regime? - List of 40+ articles from different authors, newspapers, countries Russian Opposition: Who, What and How

Thierry Breton e la 120esima Crociata contro la "disinformazione"

“Come l’URSS, l’UE porta dentro di sé i semi della propria distruzione” – La spietata analisi di Vladimir Bukovsky https://www.ticinolive.ch/2019/10/08/come-lurss-lue-porta-dentro-di-se-i-semi-della-propria-distruzione-la-spietata-anali…